Contre-espionnage, Contre-mesures de surveillance technique, et opération de sécurité électronique.

Publié par L'équipe dans Informations le 25/01/2023 à 14:17

L’espionnage c’est quoi ?

Dans un premier temps, il faut définir ce qu’est l’espionnage : l'espionnage est la collecte clandestine de renseignements sensibles ou secrets au profit d’une puissance étrangère, d’un groupe, d’une organisation, d’un individu ou alors d’une entreprise.

L’espionnage industriel vise à s’approprier de manière clandestine des informations commerciales, industrielles ou technologiques au bénéfice d’un ou plusieurs autres acteurs concurrents.

Le contre-espionnage c’est quoi ?

Le contre-espionnage vise à rechercher, identifier et contrecarrer les activités, traditionnelles ou nouvelles, d'espionnage. En d’autres termes, la notion de contre-espionnage regroupe toutes les méthodes actuelles permettant de protéger les informations contre des activités de renseignement extérieur.

Le contre-espionnage regroupe différentes activités, en passant par la formation du personnel pour la protection des informations (cybersécurité, destruction de documents sensible, repérage des filatures), la désinformation, permettant de transmettre de fausses informations à l’adversaire afin de l’induire en erreur ou de repérer les individus susceptibles de collecter ces informations, mais également par la mise en place de contre-mesure de surveillance technique « CMST » ou TSCM en anglais pour « Technical Surveillance Counter Measures ».

Ces contre-mesures sont mises en place pour permettre la détection des dispositifs d’espionnage. En France, au niveau gouvernemental, c’est la DGSI « Direction générale de la Sécurité intérieure » qui assure la prévention et concourt à la répression de toute forme d’ingérence étrangère. Pour les particuliers et les entreprises, ce sont généralement des entreprises privées avec du personnel spécialisé en techniques de contre-surveillance qui assure cette mission.

Vous souhaitez signaler une situation inquiétante en matière d’espionnage étranger qui vous concerne, vous-même, une relation professionnelle ou un proche ? Vous avez besoin de conseils et renseignements sur la conduite à tenir face à une potentielle approche par un service étranger ? Contactez la DGSI en cliquant ici.

Quelles sont les conséquences de l’espionnage sur les entreprises ?

Chaque année, l’espionnage industriel coûte plusieurs dizaines de milliards à la France, bien que les chiffres soient peu précis, selon la Communications Fraud Control Association, le manque à gagner à cause de l’espionnage industriel pour les entreprises françaises serait de 46 milliards d’euros par an.

Comment les entreprises peuvent-elles se protéger contre l’espionnage industriel ?

Les entreprises dites classiques, qui ne sont pas enregistrés comme étant OIV « Opérateur d’importance vitale » devront généralement assurer elle-même leurs propres sécurités face à l’espionnage.

Les formations de contre-espionnage :

Il est primordial que les dirigeants et toutes les personnes ayant accès à des données sensibles soient formés à la protection et à la sauvegarde de ces dernières. Ce type de formation s’appuiera principalement sur les gestes du quotidien concernant la cybersécurité (ne pas cliquer sur des liens d’origine inconnue, ne pas insérer de dispositifs externes sur un PC de l’entreprise, sécurisation des connexions internet, et chiffrement des données).

Mais également sur des moyens physiques, tels que le repérage d’individus suspects, la destruction de document sensible, ou même la détection de produit de surveillance électronique.

Contrat de travail et clause de confidentialité pour se protéger contre l’espionnage et la fuite données :

Un contrat de travail ou un contrat avec un prestataire externe peut, à juste titre, contenir une clause de confidentialité, dont les effets se prolongent après la rupture du contrat de travail, ainsi qu’une clause de non-concurrence.

Un salarié, auteur de l’espionnage, qui contrevient à ces clauses, peut être sanctionné et licencié.

Attention toutefois, car la validité de cette clause est subordonnée au respect de plusieurs critères légaux (notamment une contrepartie financière pour la clause de non-concurrence).

Juridiquement, les lois vous protégeant contre l’espionnage industriel :

La loi pénale ne sanctionne pas l’espionnage industriel en tant que tel, mais différents moyens illicites utilisés par les entreprises pour obtenir les secrets de leurs concurrents.

-La soustraction et du détournement de documents confidentiels sanctionnés comme constituant les délits de vol (C. pén., art. 311-1) ou d’abus de confiance (C. pén., art. 314-1 et s. et 314-12) ;

-La corruption d’employés (C. pén., art. 445-2).

Là encore, la recherche des secrets des concurrents n’est pas fautive en elle-même ; elle le devient seulement lorsqu’elle est réalisée par des moyens déloyaux. Parmi ces moyens, l’un des plus fréquents est l’embauche du personnel ayant quitté l’entreprise concurrente en vue de recueillir les secrets de fabrication ou de prendre connaissance des dossiers commerciaux de cette entreprise. Une telle pratique est constitutive de concurrence déloyale.

L’appropriation, par des procédés déloyaux, par l’intermédiaire d’un ancien salarié, d’informations confidentielles relatives à l’activité d’un concurrent, constitue un acte de concurrence déloyale (Cass. com., 8 févr. 2017, n° 15-14.846, n° 203 F-D).

Une action en responsabilité civile est possible, ainsi qu’une action en responsabilité délictuelle.

Mise en œuvre de Contre-Mesure de Surveillance Technique :

Il peut être nécessaire de faire appel à une entreprise spécialisée pour la mise en place de contre-mesure de surveillance technique.

Avant tout, les intervenants réalisent un audit de sécurité en amont de l’intervention, afin d’identifier les failles de l’entreprise, il est important que les équipes d’intervention soient habilitées pour le repérage des failles physiques comme des failles numériques. En effet, de nos jours, il est de plus en plus facile de transformer un ordinateur ou un téléphone en microphone-espion à l’aide de logiciel spécifique.

Par la suite, les équipes interviendront à la recherche de dispositifs d’espionnage illégaux, dans les locaux de l’entreprise ou au domicile d’un de ces dirigeants. Pour cela, plusieurs méthodes sont utilisées :

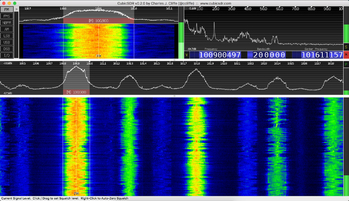

-La détection de signaux et l’analyse du spectre :

Permet de repérer les dispositifs actifs transmettant des informations vers l’extérieur. Il s’agit généralement de microphone GSM, caméra Wi-Fi, ou traceur GPS. Tous les dispositifs-espions émettant des ondes électromagnétiques pour leurs communications pourront être détectés durant cette phase. Pour cela ont utilise des détecteur de signaux ou des détecteur de fréquence. Cette opération connaît également le nom de « dépoussiérage ».

-Application d’un détecteur de jonction non linéaire :

Dans certains cas, les dispositifs peuvent n’émettre sur aucune fréquence, c’est le cas des enregistreurs locaux classiques, mais aussi de dispositif plus perfectionné, qui s’active uniquement sur demande pour récupérer les enregistrements locaux à distance durant quelques secondes seulement. Dans ce cas-là, les spécialistes utilisent des détecteurs de jonction non linéaire permettant de détecter les matériaux semi-conducteurs présents dans la plupart des dispositifs électroniques comme le Silicium. Que l’appareil soit éteint, avec ou sans batterie, il pourra être décelé par un détecteur de jonction non linéaire.

-La détection visuelle et physique en CMST :

Dans un premier temps l’analyse visuelle sera effectuée par des caméras thermiques de contre-espionnage afin de détecter la présence de point chaud et suspect à l’intérieur du matériel. Cette méthode pourra être complétée par la détection par caméra à rayon X afin de visionner la scène dans son ensemble.

Les aérations et autres endroits inaccessibles comme les faux plafonds seront vérifiés à l’aide de caméra endoscopique.

L’analyse physique, quant à elle, permettra de vérifier les câbles téléphoniques, les points de rupture, le réseau électrique, etc. afin de détecter une utilisation suspecte de ces derniers.

La détection visuelle et physique permettra également de vérifier la présence d’outil de surveillance illégaux spécifique comme les microphones laser, ou des moyens de type Lamphone, ou la présence d’IMSI CATCHER à proximité.

-Analyse numérique forensique de contre-surveillance:

Cette opération sera réalisée en parallèle par une deuxième équipe, cette fois-ci spécialisée dans la cybersécurité. Ils analyseront les réseaux, les téléphones portables, téléphone fixe et IP, ordinateur et autres dispositifs connectés afin d’identifier une intrusion, et si possible remonter à la source de cette attaque.

-Mise sous scellé et identification des preuves d’espionnage:

Lors de l’intervention, les agents mettront précautionneusement chaque dispositif trouvé sous scellé afin de les garder comme preuve, ou pour un futur analysent (origine, détection d’empreinte). La mise sous scellé doit respecter des normes strictes. En fin d’intervention, un rapport circonstancié sera remis au mandataire, expliquant précisément les dispositifs trouvés ainsi que leurs emplacements. Le rapport contiendra également des recommandations pour la mise en place de protection active face à ces équipements.

La mise en place de protection active contre l’espionnage :

Dans certains cas, le mandataire pourra recourir à des méthodes de protection active contre l’espionnage. Par exemple, la mise en place de brouilleur de microphone dans des salles de réunions ou des bureaux spécifiques afin de se protéger contre les enregistrements-espions. La mise en place de brouilleurs de signaux (sous autorisation) pour éviter le transfert des données à l’extérieur d’un bâtiment, ou des protections sur vitre contre les microphones lasers et moyens de surveillance moyenne distance. Dans certains cas, une investigation physique peut être déployée, comme l’infiltration d’une personne au sein de l’entreprise afin d’enquêter sur le responsable des actes malveillants. Certaines opérations devront être supervisées par la police ou la gendarmerie.

Europe-Connection et ses partenaires réalisent des missions de contre-surveillance en France et dans toute l’Union européenne, dans les situations d’urgences, nos équipes peuvent être sur place en moins de 24 heures.

Prise de contact pour une opération CMST/OSE :

Lors d’une demande pour une opération de contre-espionnage, il est impératif que le client utilise une ligne sécurisée. En effet, une demande d’opération peut permettre aux attaquants d’anticiper la venue des équipes d’interventions et de désactiver/supprimer les preuves pouvant être détectées.

Pour ce faire, il est important de respecter les consignes suivantes :

-Utilisez une application de messagerie sécurisée, comme ProtonMail, Signal ou Wickr ME, Europe-connection propose ces 3 moyens de contacte sur sa page : Contactez-nous

-Utilisez un téléphone neuf, ou une ligne prépayée, vérifiez que la connexion aux réseaux s’effectue en 4G ou 5G lors de votre appel téléphonique, évitez les SMS.

-Réalisez votre demande depuis un pays de l’Union européenne, si possible depuis la France.

-Informez le moins de personnes possible de la demande d’intervention.

-Ne changez pas vos habitudes.

-Privilégiez une intervention de nuit, et le week-end afin d’informer le moins de personnes possible.

Tarification d’une opération CMST/OSE et conseils :

Il est impossible de donner une tarification précise avant l’analyse de plusieurs éléments. Dans un premier temps, il est important de préciser :

1. L’architecture du bâtiment : le nombre d’étages, la surface intérieure du bâtiment, le type de plafond, le type de mur, et le type de plancher.

2. Le mobilier : Présence ou non d’objet connecté, nombre d’objets et de meubles dans la pièce, type de meuble.

3. Les équipements : nombre de téléphone voIP, téléphone fixe, ligne téléphonique, nombre de PC, téléphones portables, type de routeur et connexion internet (câble, fibre, etc.).

4. La raison de la demande d’intervention (fuite de données avérée, vérification de routine).

5. La sécurité générale du bâtiment (ouverture par badge ou PTT, contrôle des accès, caméras de surveillance, équipement sans-fil).

6. Lieu de l’intervention.

À l’issue des éléments précédents, un devis précis pourra être communiqué au client. Généralement il faudra prévoir entre 30 et 100 euros HT par m² pour une prestation de contre-mesure de surveillance technique complète, sans la mise en place de moyen de protection active contre l’espionnage qui dépendra des équipements nécessaires et des pièces à protéger.

Les activités CMST ne sont pas règlementées, ni en France ni dans l’Union européenne, c’est-à-dire que n’importe qui peut prétendre réaliser ce type de mission. De ce fait, mieux vaut rester vigilant sur le choix de son prestataire.

-Privilégiez une entreprise en France ou dans l’Union Européenne, de préférence dans le pays où est domicilié l’entreprise concernée par l’opération CMST/OSE.

-Demander une fiche d’opération, afin de connaître la procédure complète réalisée par le prestataire de service. Certaines entreprises proposeront uniquement une recherche de radiofréquence, quand d’autres seront bien plus complètes.

-Demander les habilitations et formations du personnel qui réalisera l’intervention, généralement ce sont d’anciens militaires ou autres corps de métier gouvernemental qui pourront réaliser ces prestations. Sachez que les formations sur ce type d’opération sont généralement réservées aux entités étatiques et à leurs personnels, grand nombre de formations civil manque de contenu, rendant les prestations incomplète et inefficace face aux nouvelles technologies.

-Demander le matériel, marque et modèle utiliser pour réaliser l’opération.

Europe-Connection utilise du matériel de haute qualité pour ces opérations de contre-surveillance, JNN Digital, DigiscanLab, Orion. Les intervenants sont tous d’ancien militaire qualifié appartenant à une des 4 forces armées françaises (Gendarmerie nationale, Marine nationale, Armée de terre, Armée de l’air et de l’espace). Pour la partie numérique, Europe-Connection fait appel à des partenaires spécialisés dans la cybersécurité. Pour les missions d’infiltrations, nous réalisons ces opérations à l’aide d’agent de recherche et d’investigation privé, certifié et qualifié en France.

Vous souhaitez vous-même vous protéger contre l’espionnage ?

Europe-Connection propose du matériel de contre-espionnage de qualité pour vous protéger vous-même. Sachez que l’utilisation de ce matériel nécessite un minimum de connaissance pour être utilisée convenablement. De plus, c'est l'utilisation de plusieurs techniques, souvent coûteuses, qui assure une protection complète. L’achat de matériel de contre-espionnage comme les détecteurs de signaux est une bonne option pour une vérification rapide, mais ne pourras jamais remplacer les prestations complètes d’un professionnel CMST/OSE.

En cas de besoin, vous pouvez contacter Europe-Connection en cliquant ici : Contactez-nous.